A Triscal adota a solução IBM Security Verify para a implementação de seus projetos de Gestão de Acessos e Gestão de Identidades.

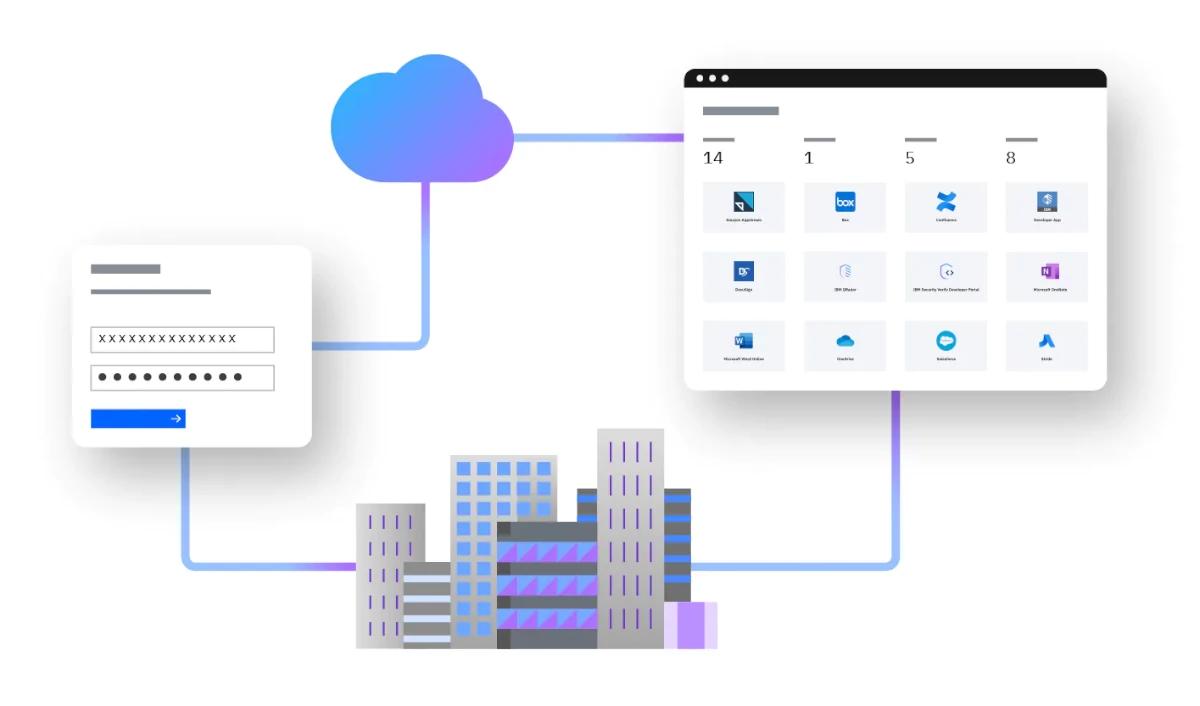

A solução IBM Security Verify é uma solução completa formada pelos produtos IBM Security Verify, IBM Security Verify Access e IBM Security Verify Governance, apresentados abaixo:

IBM Security Verify

Tenha gestão de quais usuários devem ter acesso aos dados e sistemas corporativos, on-premise ou em cloud. Implemente autenticação multifator, SSO (single Sig-On) e passwordless, assim como acesso adaptativo baseado no usuário, na localidade do acesso, na tarefa sendo executada, em qual ambiente está sendo acessado e se está ocorrendo algum desvio de comportamento nas atividades. Crie grupos e políticas de acesso para melhor segregar suas funções. Controle de forma centralizada as identidades e seus acessos para sistemas locais ou na nuvem.

IBM Security Verify Access

O IBM Security Verify Access, anteriormente conhecido como IBM Security Access Manager ou ISAM, ajuda a simplificar o acesso de seus usuários e adota com mais segurança seus sistemas web corporativos, dispositivos móveis, de IoT e de cloud. Pode ser implementado on-premise, em um applicance virtual, físico ou em contêiner, com o Docker. O Verify Acess ajuda a obter equilíbrio entre a usabilidade e a segurança por meio do uso do acesso com base em risco, do single sign-on (SSO), gerenciamento de acesso, da federação de identidade e da autenticação de diversos fatores para dispositivos móveis. Retome o controle de seu gerenciamento de acesso com o Verify Access.

Adote a mobilidade com segurança

Tenha um controle forte sobre os seus ativos críticos, mesmo em dispositivos móveis. O Verify Access estabelece uma forte autenticação de diversos fatores para dispositivos móveis que ajuda a permitir, desafiar ou negar solicitações de dispositivos móveis com base em fatores de risco, como dados do aplicativo, localização geográfica e reputação do IP.

Estabeleça a federação de identidade

Integre a solução com bases de identidade já existentes, gerando redução de custo e mais agilidade na implementação e gestão dos seus usuários.

Garanta uma autenticação forte

Garanta uma autenticação que vá além do nome de usuário e da senha. Ative a autenticação de diversos fatores ou desafie uma solicitação de acesso baseados em risco com uma senha única, verificação por e-mail ou pergunta baseada em conhecimentos.

Ative o login sem senha (passwordless) para o Office365

Permita que os usuários de negócios façam login em seus aplicativos de trabalho, como o Office 365, usando a verificação de impressão digital em vez de uma senha.

Encontre um equilíbrio entre segurança e usabilidade

A federação de identidade do Verify Access ajuda a integrar de forma segura os aplicativos SaaS de terceiros à infraestrutura existente e ainda oferece aos usuários uma experiência de conexão única descomplicada em computadores desktop e dispositivos móveis.

Permita autenticação com base em risco

Adote controles de acesso com base em risco (risk based authentication) com o mecanismo de pontuação de risco do Verify Access. Este recurso garante autorização com base em análise de contexto usando informações sobre os usuários, seus dispositivos móveis e outras informações com base em dados de sessão, sem interferir na sessão do usuário final.

IBM Security Verify Governance

Automatize os processos da gestão de identidades e ciclo de vida dos seus usuários, recertificações e solicitações de acessos, desligamentos, gerenciamento de senhas e provisionamento para ajudar a reduzir os custos operacionais. Além disso, elimine o esforço manual de auditorias de TI, com relatórios nativos da solução e disponíveis a perfis específicos para a equipe de auditoria.

Além da gestão do ciclo de vida do usuário e seus perfis, as políticas de provisionamento são baseadas em função (RBAC). Os fluxos de trabalho de solicitação de acesso são flexíveis e customizáveis. A solução provê um rico conjunto de adaptadores tanto para sistemas on-premise quando para os aplicativos em nuvem, facilitando a descoberta de novos usuários, perfis de acesso e provisionamento automático.

A governança da solução usa uma abordagem exclusiva baseada nas atividades de negócios de cada identidade e acesso para modelar violações na quebra da segregação de função, evidenciando de maneira clara os riscos para o negócio.

O IBM Security Verify Governance é um produto maduro e reconhecido no mercado como uma solução líder por analistas do setor, incluindo Gartner, Forrester e KuppingerCole.